In deze blog gaan we bekijken hoe we gebruikersgroepen kunnen maken en gebruikersbeheer kunnen configureren voor RADIUS-authenticatie in Windows Server 2016 AD

Wat is Radius:

Remote Authentication Dial-In User Service (RADIUS) is een client/server-protocol en software waarmee externe toegangsservers kunnen communiceren met een centrale server om inbelgebruikers te authenticeren en hun toegang tot het gevraagde systeem of de gevraagde service te autoriseren. RADIUS stelt een bedrijf in staat gebruikersprofielen bij te houden in een centrale database die alle remote servers kunnen delen. Het biedt een betere beveiliging, waardoor een bedrijf een beleid kan opzetten dat kan worden toegepast op een enkel beheerd netwerkpunt.

Met behulp van Radius Authenticatie methode gaan we communiceren met Sonicwall Device. Maak een Radius-client aan in de NPS. Na het maken van Radius client, maak een NPS Policy om autorisatie uit te voeren.

We gaan Radius authenticatie configureren in SonicOS 6.5, die werd uitgebracht in september 2017. Deze release bevat belangrijke wijzigingen in de gebruikersinterface en veel nieuwe functies die verschillen van de SonicOS 6.2 en eerdere firmware.

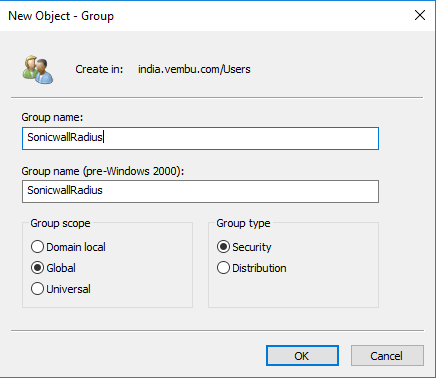

- Open AD Gebruikers en Computers en maak een nieuwe groep in de gebruikersmap

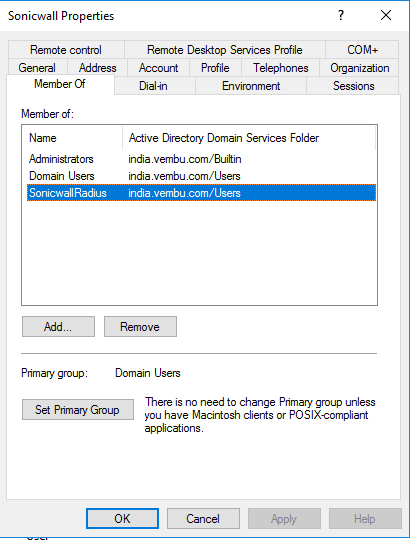

- Maak een nieuwe gebruiker en voeg deze toe als lid voor de nieuwe gebruikersgroep

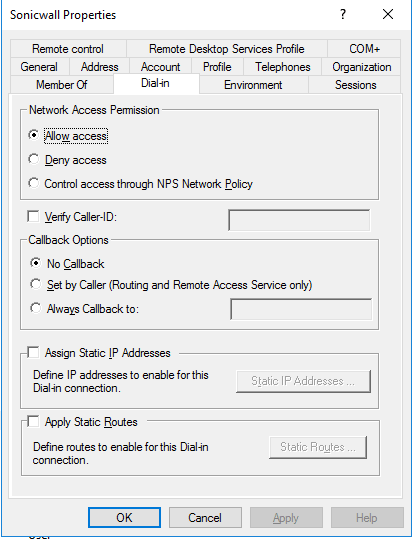

- Open de eigenschappen van de gebruiker en ga naar Inbelgebruikers en selecteer Toegang toestaan voor toegang op afstand (Inbel-in of VPN)

De NPS configureren voor ondersteuning van RADIUS-clients

- Open Network Policy Server vanuit Administrative Tools

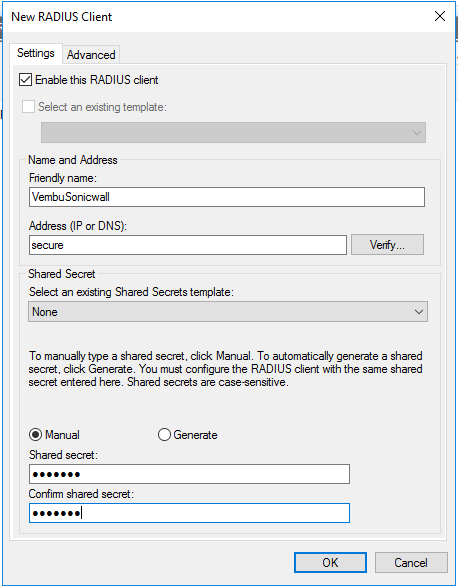

- Rechter muisklik op de map RADIUS Clients en klik op New

- Voeg een vriendelijke naam in voor de client en geef IP of FQDN

- Voeg een Shared Secret in. Dit gedeelde geheim is later nodig, dus noteer het voor later gebruik

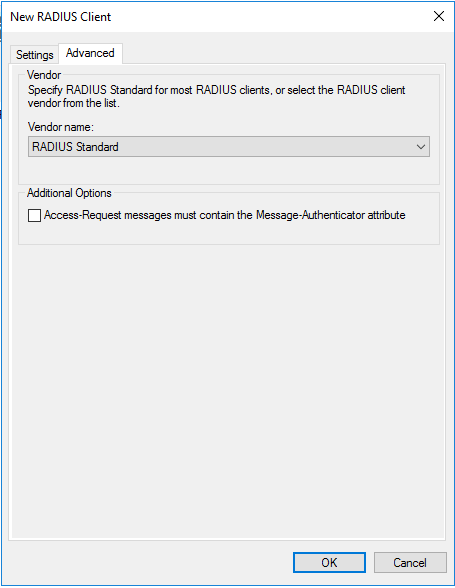

- Klik nu op het tabblad Advance bovenaan en selecteer Radius Standard in de vervolgkeuzelijst Vendor name

- Klik op OK om de Radius-client aan te maken

Om de toestemming voor gebruikers in te stellen,

- Uitbreiden Beleid en klik met de rechtermuisknop op Netwerkbeleid en selecteer Nieuw

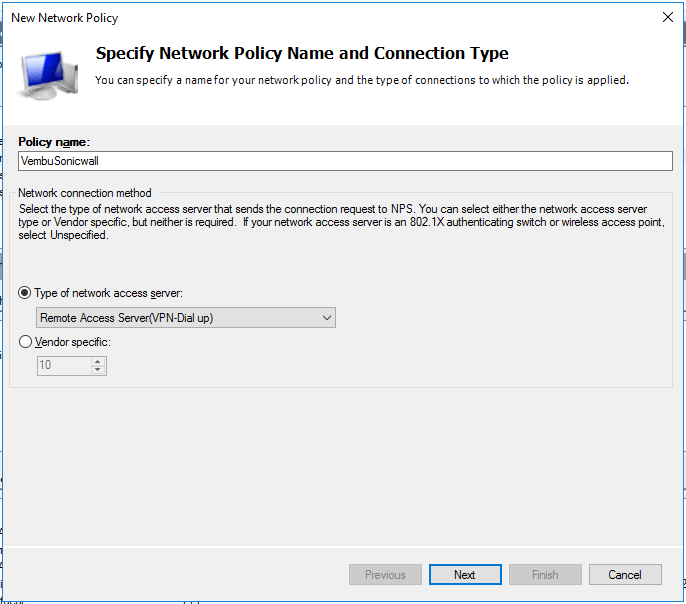

- Specificeer een vriendelijke Netwerkbeleidsnaam en selecteer Verbindingstype “Server voor externe toegang (VPN-Dial ap)” en geef Volgende

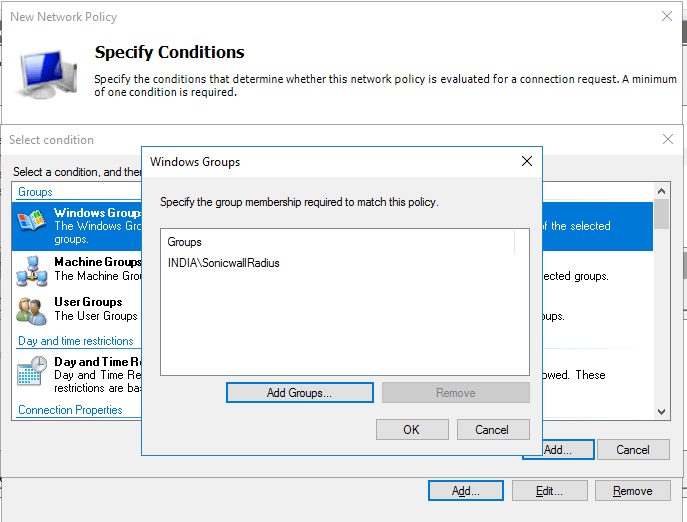

- In de pagina Condities specificeren, Klik op Toevoegen en selecteer “Windows-groep” en klik op Groep toevoegen om de groep toe te voegen die we in het begin hebben gemaakt

- Klik op Volgende om Toegangsmachtiging op te geven

- Klik op Toegang verleend en geef Volgende om Authenticatiemethoden te configureren

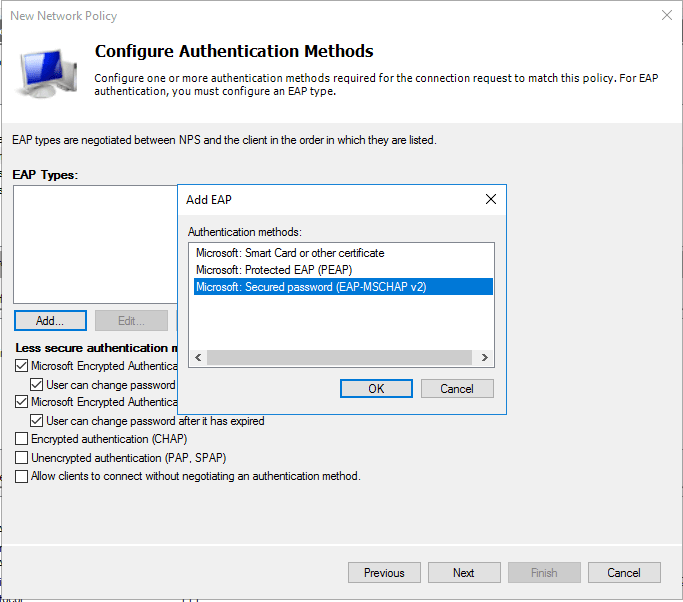

- Klik op Toevoegen en selecteer Microsoft: Beveiligd wachtwoord (EAP-MSCHAP v2) en geef Next

- Kies Default in de Configure Constraints pagina en ga naar de volgende pagina

- Pas deze Configureer pagina en geef Next en controleer de algemene configuraties en klik Finish

Nu kunnen we de Radius Server instellingen van de Sonicwall Firewall controleren

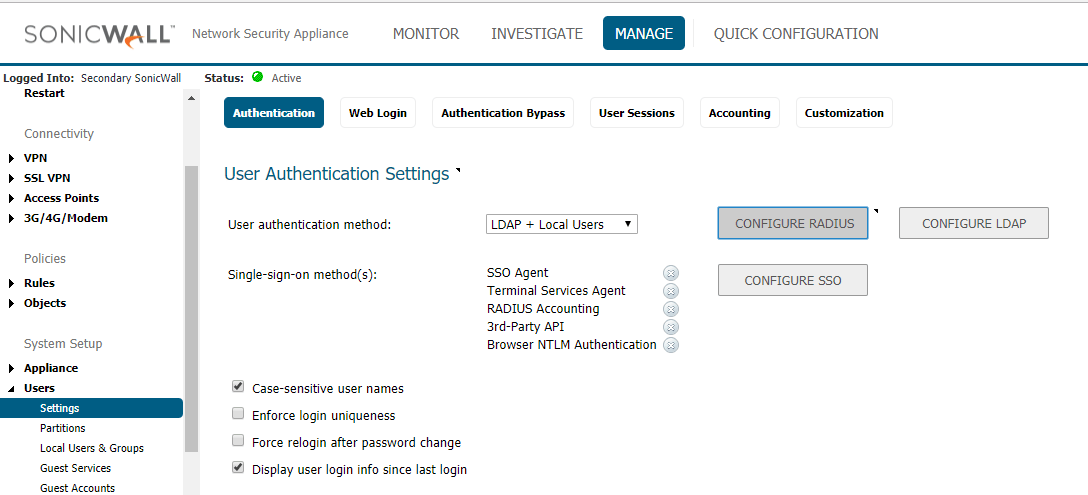

- Log in op de Sonicwall in configuratie modus en ga naar Manage tab

- Klik op Users aan de linkerkant en selecteer Settings

- In de Settings pagina, klik op de optie Radius configureren

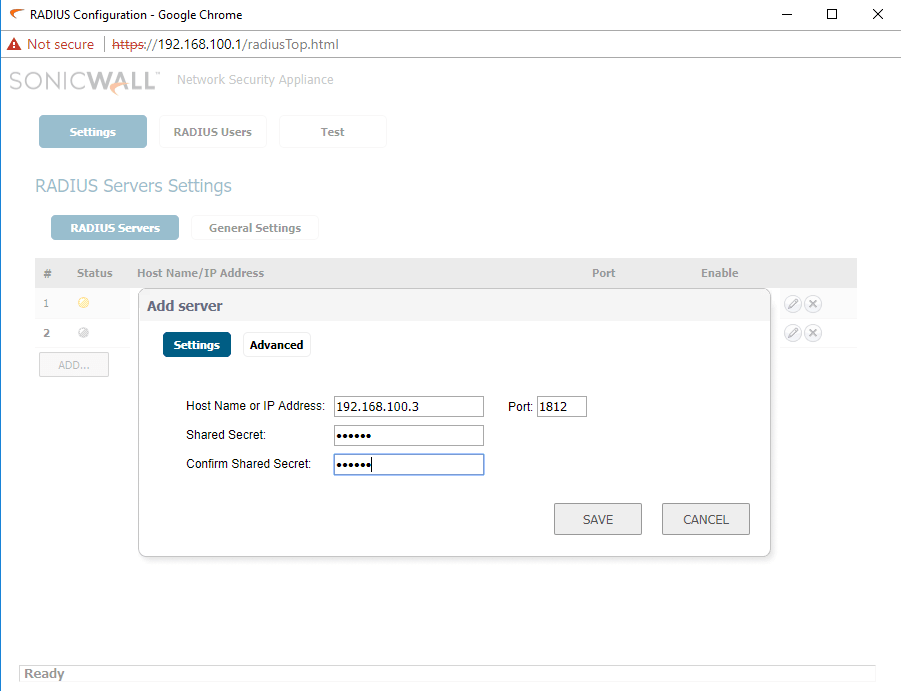

- Klik nu op Toevoegen en voer de Radius-servergegevens en de Gedeelde geheime sleutel in en sla deze op

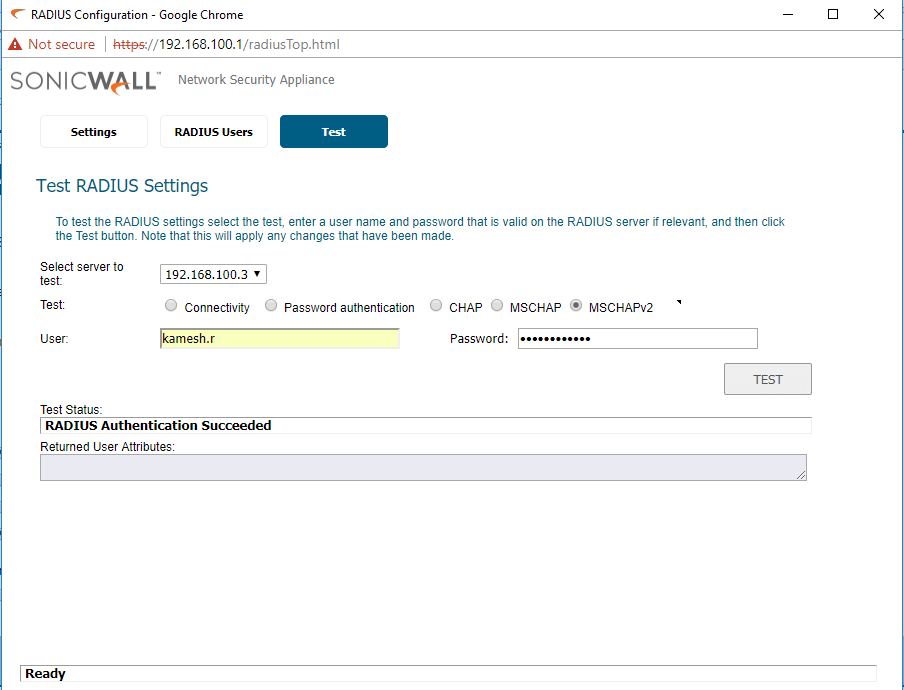

- Na het opslaan van de instellingen gaat u naar het tabblad Test om de Radius-serververbinding te testen

- Selecteer de Radius Server in de keuzelijst en selecteer de te testen authenticatiemethode

- Voeg geldige gebruikersaccountgegevens in voor de Radius Server en controleer de connectiviteit

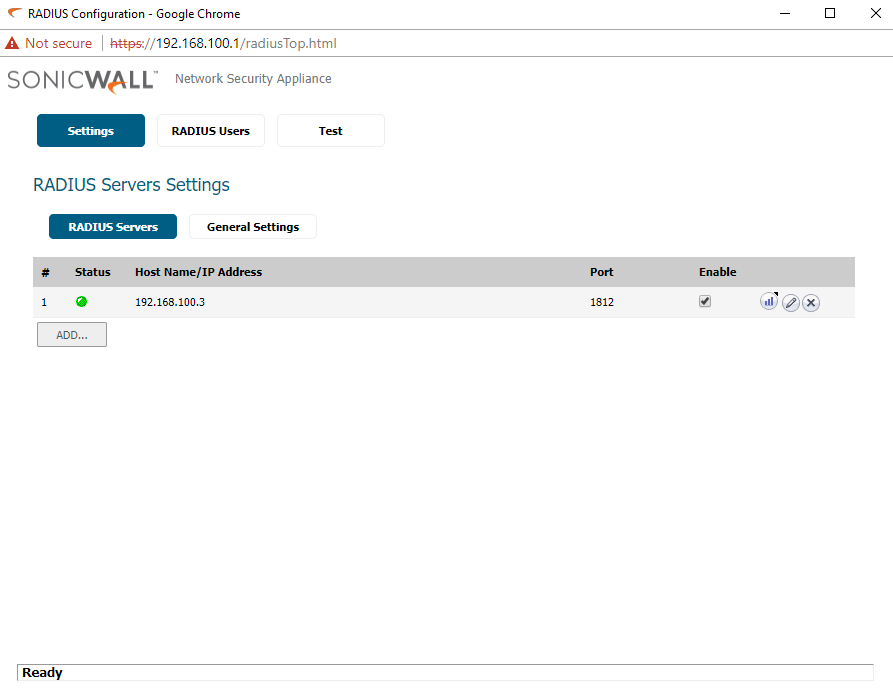

Hiermee hebben we de NPS-configuratie voltooid, Als alle configuraties correct zijn, zal de teststatus het resultaat “Radius Authentication Succeeded” weergeven. U kunt ook het Instellingen tabblad controleren om de status van de Radius Server te bevestigen. Als deze groen is, dan is de communicatie met de Radius Server geverifieerd en is de verbinding tot stand gebracht.

Beleef moderne gegevensbescherming met deze nieuwste Vembu BDR Suite v3.9.0 FREE edition. Probeer de 30 dagen gratis proefversie hier: https://www.vembu.com/vembu-bdr-suite-download/

Heeft u vragen? E-mail ons op: [email protected] voor antwoorden.

Volg onze Twitter- en Facebook-feeds voor nieuwe releases, updates, inzichtelijke berichten en meer.