- Osa I – Aloittelijoille

- Esittely

- Mitä, miksi ja miten tapahtumalokit

- Tapahtumalokiluokat

- Tapahtumalokien tyypit

- Tapahtuman ymmärtäminen

- Miten tietoturvalokit estävät hakkeroinnit ja tietovarkaudet?

- Tapahtumat, jotka vaativat auditoinnin, ja auditointisuunnitelma

- Tapahtumalokien seurannan tarve

- Muut hyödylliset linkit

Osa I – Aloittelijoille

Esittely

Tämän opetusohjelman tarkoituksena on auttaa sinua tiukentamaan Windowsin tietoturvaa ja ehkäisemään ennakoivasti suorituskyvyn heikkenemistä tunnistamalla ja valvomalla kriittisiä Windows-tapahtumia.

Opetusohjelma koostuu kahdesta osasta, joista ensimmäisessä osassa käsitellään aiheita, joissa keskitytään siihen, mitä sinun on aloittelijana tiedettävä tapahtumalokeista ja miksi niitä on seurattava. Jos olet kokenut järjestelmänvalvoja tai verkkoinsinööri, siirry toiseen osaan ja opettele määrittämään tapahtumalokien seuranta.

Mitä, miksi ja miten tapahtumalokit

Tapahtumalokit ovat paikallisia tiedostoja, jotka tallentavat kaikki ”tapahtumat” järjestelmässä, ja niihin kuuluu tiedoston tai sovelluksen käyttäminen, poistaminen, lisääminen, järjestelmän päivämäärän muuttaminen, järjestelmän sammuttaminen, järjestelmän kokoonpanon muuttaminen jne. Tapahtumat luokitellaan luokkiin Järjestelmä, Turvallisuus, Sovellus, Hakemistopalvelu, DNS-palvelin & DFS Replication. Hakemistopalvelu, DNS-palvelin & DFS-replikointilokit soveltuvat vain Active Directoryyn. Järjestelmä- tai tietoturvaan liittyviä tapahtumia kutsutaan tietoturvatapahtumiksi ja sen lokitiedostoa Security-lokeiksi.

Seuraavissa osioissa kerrotaan tarkemmin Windows-tapahtumalokeista ja siitä, mikä velvoittaa niiden seurantaan:

- Tapahtumalokien luokat

- Tapahtumalokien tyypit

- Tapahtuman ymmärtäminen

- Kuinka tietoturvalokien avulla voidaan ehkäistä hakkerointeja ja tietovarkauksia?

- Tapahtumat, jotka vaativat auditoinnin ja auditointisuunnitelman

- Tapahtumalokien seurannan tarve

- Muut hyödylliset linkit

Tapahtumalokiluokat

Tapahtumalokit luokitellaan pääpiirteissään muutamaan oletusarvoiseksi luokkaan vikana olevan komponentin perusteella. Eri komponentteja, joiden tapahtumat kirjataan lokiin, ovat järjestelmä, järjestelmän turvallisuus, järjestelmässä isännöidyt sovellukset jne. Jotkin sovellukset kirjaavat tapahtumia mukautettuun luokkaan sen sijaan, että ne kirjattaisiin oletusarvoiseen Sovellukset-luokkaan.

| Tapahtumalokin tyyppi | Kuvaus |

|---|---|

| Sovellusloki | Kaikkia sovelluksen kirjaamia tapahtumia. Kehittäjät määrittelevät nämä sovellusta kehittäessään. Esim: |

| Järjestelmäloki | Mikä tahansa käyttöjärjestelmän kirjaama tapahtuma. Esim: Aseman käynnistyksen epäonnistuminen käynnistyksen aikana kirjataan kohtaan System Logs |

| Security Log | Mikä tahansa järjestelmän turvallisuuteen liittyvä tapahtuma. Esim. voimassa olevat ja virheelliset kirjautumiset ja uloskirjautumiset, kaikki tiedostojen poistot jne. kirjataan tähän luokkaan. |

| Hakemistopalvelun loki | kirjaa AD:n tapahtumat. Tämä loki on käytettävissä vain toimialueen ohjaimissa. |

| DNS-palvelinloki | rekisteröi DNS-palvelimien ja nimiratkaisujen tapahtumat. Tämä loki on käytettävissä vain DNS-palvelimilla |

| Tiedostojen replikointipalvelun loki | rekisteröi toimialueen ohjainten replikoinnin tapahtumat Tämä loki on käytettävissä vain toimialueen ohjaimilla. |

Tapahtumalokien tyypit

Jokainen tapahtumamerkintä luokitellaan Tyypin mukaan, jotta voidaan yksilöidä tapahtuman vakavuus. Ne ovat Information (Tieto), Warning (Varoitus), Error (Virhe), Success Audit (Tietoturvaloki) ja Failure Audit (Tietoturvaloki).

| Tapahtumatyyppi | Kuvaus |

|---|---|

| Information (Tieto) | Tapahtuma, joka kuvaa tehtävän, kuten sovelluksen, ohjaimen tai palvelun, onnistunutta toimintaa. Esimerkiksi Information-tapahtuma kirjataan, kun verkkoajuri latautuu onnistuneesti. |

| Warning | Tapahtuma, joka ei välttämättä ole merkittävä, mutta voi kuitenkin viitata mahdolliseen tulevaan ongelmaan. Varoitusviesti kirjataan esimerkiksi, kun levytila alkaa käydä vähiin. |

| Error | Tapahtuma, joka ilmaisee merkittävän ongelman, kuten tietojen menetyksen tai toimintojen menetyksen. Jos esimerkiksi palvelu ei lataudu käynnistyksen aikana, kirjautuu Error-tapahtuma. |

| Success Audit (Tietoturvaloki) | Tapahtuma, joka kuvaa auditoidun tietoturvatapahtuman onnistunutta suorittamista. Esimerkiksi Success Audit -tapahtuma kirjataan, kun käyttäjä kirjautuu tietokoneeseen. |

| Failure Audit (Security log) | Tapahtuma, joka kuvaa auditoitua tietoturvatapahtumaa, joka ei päättynyt onnistuneesti. Virhetarkastus voidaan esimerkiksi kirjata lokiin, kun käyttäjä ei pääse käyttämään verkkoasemaa. |

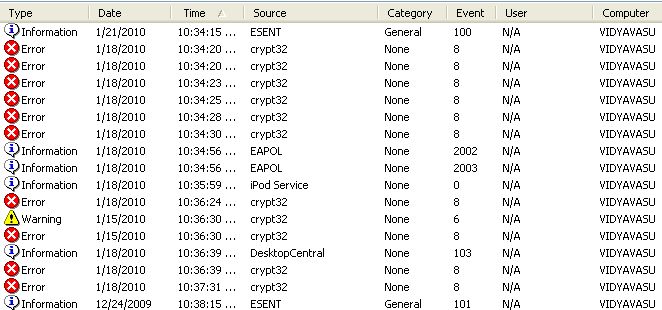

Tapahtumien katseluohjelmassa tapahtumalokit luetellaan seuraavasti:

Tapahtuman ymmärtäminen

Tapahtumat luetellaan Tapahtumien katseluohjelmassa otsikkotiedon ja kuvauksen kanssa.

| Header | Description | |

|---|---|---|

| Date | Tapahtuman tapahtumapäivämäärä | |

| Time | Aika | Aika, jolloin tapahtuma tapahtui |

| User | Käyttäjä, joka on kirjautunut tietokoneelle tapahtuman tapahtumahetkellä | |

| Computer | Tietokone, jossa tapahtuma tapahtui | |

| Tapahtuman ID | Tapahtuman numero, joka yksilöi tapahtumatyypin. Auttaa saamaan lisätietoja tapahtumasta | |

| Lähde | Tapahtuman tuottanut lähde. Se voi olla sovellus- tai järjestelmäkomponentti | |

| Tyyppi | Tapahtuman tyyppi (Tieto, Varoitus, Virhe, Onnistumisen tarkastus ja Epäonnistumisen tarkastus) |

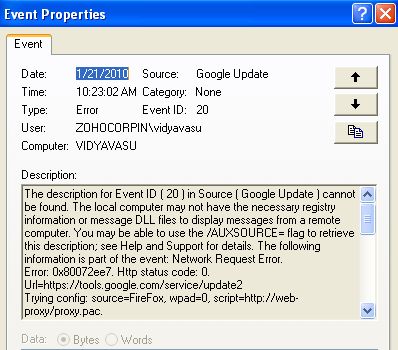

Kaksoisklikkaamalla tapahtumaa näet yksityiskohdat:

Miten tietoturvalokit estävät hakkeroinnit ja tietovarkaudet?

Turvallisuus on kaikkien yritysten suurin huolenaihe nykyään. Hakkerointien ja tietovarkauksien kaltaiset tapaukset lisääntyvät jatkuvasti, mikä altistaa kaikki liiketoiminnan osa-alueet riskeille ja jättää ylläpitäjät punasilmäisiksi. Erilaiset teolliset tutkimukset paljastavat, että suurin osa hakkeroinneista ja varkauksista tapahtuu laittomien todennusyritysten vuoksi. Laittomien tai epäonnistuneiden kirjautumisyritysten auditoinnilla voitaisiin ehkäistä (tai vähentää) tietovarkauksia.Tästä huolimatta on tärkeää tietää, mitä käyttöjärjestelmä voi tarjota tietoturvan muodossa ja mitä meidän on tehtävä, jotta voimme toteuttaa käyttöjärjestelmiä, joissa on tarvittava tietoturva.

Tapahtumat, jotka vaativat auditoinnin, ja auditointisuunnitelma

Tapahtumia ei oletusarvoisesti lokiteta monien tietoturvaolosuhteiden kohdalla, mikä tarkoittaa sitä, että resurssisi ovat edelleen alttiina hakkeroinnille.Sinun on määritettävä tarkastuskäytännöt tietoturvatapahtumien tarkastamista ja kirjaamista varten.Kriittiset tietoturvatapahtumat, jotka on tarkastettava:

- Käyttäjän kirjautuminen sisään/uloskirjautuminen ulos

- tietokoneen kirjautuminen sisään/uloskirjautuminen ulos/uudelleenkäynnistys

- Objektien, tiedostojen ja kansioiden käyttäminen

- Järjestelmän aikaa muutetaan

- Auditointipäiväkirjojen tyhjentäminen

Kaikkia auditointikäytäntöjä ei ole tarpeen määrittää. Sen tekeminen johtaisi jokaisen tapahtuvan toimenpiteen kirjaamiseen ja kasvattaisi lokin kokoa. Lokit päivittyvät, ja määritetyn päivityksen koosta riippuen vanhemmat lokit poistetaan. Oikeiden, ympäristön kannalta todella kriittisten käytäntöjen määrittäminen parantaa turvallisuutta.

Kriittisten tapahtumien auditointi on oletusarvoisesti käytössä toimialueen ohjaimissa. Muille Windows-laitteille määritä Paikalliset tietoturva-asetukset -kohdassa käytettävissä olevat valvontakäytännöt. Käytettävissä olevat tarkastuskäytännöt ovat:

- Tilin kirjautumistapahtumat

- Tilin hallinta

- Hakemistopalvelun käyttö

- Kirjautumistapahtumat

- Objektien käyttö

- Käytäntöjen muutos

- Oikeuksien käyttö

- Prosessien seuranta

- Järjestelmätapahtumat

.

Tapahtumalokien seurannan tarve

Tarve noudattaa tietoturvasäädöksiä kuten SOX, HIPAA jne. julkisesti noteerattujen yritysten, terveydenhuoltoalan jne. osalta, edellyttää tietoturvanhallintaprosessin käyttöönottoa suojautumiseksi luvattomalta pääsyyritykseltä tai onnistuneelta luvattomalta käytöltä. Verkkosi tietojen suojaaminen on liiketoiminnallesi ratkaisevan tärkeää riippumatta siitä, tarvitseeko sinun noudattaa tiettyjä standardeja vai ei. Windowsin tapahtumalokit ovat yksi niistä lähteistä, joiden avulla kirjautumisyrityksiä voidaan seurata ja kirjata. Jokaisen Windows-laitteen manuaalinen tarkistaminen on työlästä ja mahdotonta, ja se edellyttää tapahtumalokien automaattista tarkastusta ja seurantaa säännöllisesti.

Muut hyödylliset linkit

Turvatarkastuksen ottaminen käyttöön Windowsissa

Edistyneen tietoturvatarkastuskäytännön vaiheittainen opas

Seuraava : Osa II